Qu'est-ce qu'un pentest ? Guide complet du test d'intrusion

Votre application est en production, des utilisateurs lui confient leurs donnees, et vous vous demandez si elle est reellement securisee. C'est exactement la question a laquelle repond un pentest (ou test d'intrusion). Ce guide vous explique concretement ce qu'est un test de penetration, comment il se deroule, combien il coute, et comment choisir le bon prestataire. Que vous soyez CTO, fondateur technique ou product manager, vous aurez toutes les cles pour prendre une decision eclairee.

Definition : qu'est-ce qu'un pentest ?

Un pentest — contraction de penetration test — est un test d'intrusion realise par un expert en securite (le pentester) qui tente de compromettre un systeme informatique en utilisant les memes techniques qu'un attaquant reel. On parle aussi de test de penetration ou, plus largement, d'audit de securite offensif.

L'objectif est simple : decouvrir et exploiter les failles de securite avant qu'un acteur malveillant ne le fasse. Contrairement a un scan de vulnerabilites automatise qui se contente de lister des faiblesses potentielles, un pentest va plus loin. Le pentester enchaine les vulnerabilites, contourne les protections et demontre l'impact reel d'une attaque — vol de donnees, escalade de privileges, prise de controle du serveur.

Un scan de vulnerabilites vous dit "cette porte pourrait etre fragile". Un pentest l'enfonce et vous montre ce qu'il y a derriere.

Cette distinction est cruciale. Beaucoup d'entreprises pensent etre protegees parce qu'elles executent des scans automatises. En realite, seul un veritable test d'intrusion revele les scenarii d'attaque complexes que les outils seuls ne detectent pas.

Pourquoi faire un test d'intrusion ?

Investir dans un pentest n'est pas un luxe — c'est une decision business rationnelle. Voici les quatre raisons principales.

Proteger les donnees de vos utilisateurs

Une faille de securite exploitee peut exposer des donnees personnelles, des informations bancaires ou des secrets commerciaux. Le cout humain et reputationnel d'une fuite de donnees est souvent irreversible pour une startup ou une PME.

Repondre aux exigences de conformite

Le RGPD impose de mettre en oeuvre des "mesures techniques appropriees" pour proteger les donnees. Des referentiels comme SOC 2, ISO 27001 ou PCI-DSS exigent explicitement des tests d'intrusion reguliers. Si vous vendez a des grands comptes ou levez des fonds, la question du pentest finira par se poser.

Eviter le cout d'une breche

Selon le rapport IBM Cost of a Data Breach 2025, le cout moyen d'une violation de donnees atteint 4,88 millions de dollars au niveau mondial. Pour les PME, meme une breche "mineure" peut couter des centaines de milliers d'euros entre remediation technique, notification des utilisateurs, sanctions CNIL et perte de clients. Un pentest a quelques centaines ou milliers d'euros est une assurance derisoirement bon marche.

Inspirer confiance

Un rapport de pentest propre est un argument commercial puissant. Vos clients, partenaires et investisseurs veulent savoir que vous prenez la securite application web au serieux. C'est un avantage concurrentiel direct.

Les differents types de pentest

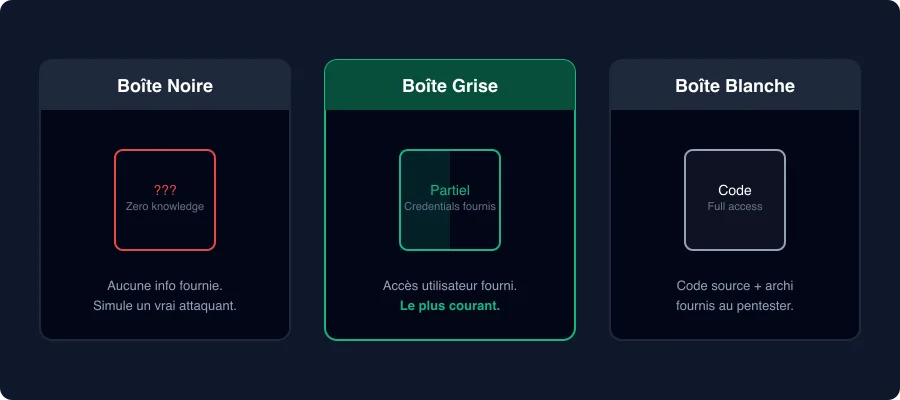

On distingue trois approches selon le niveau d'information donne au pentester avant le test.

Pentest boite noire (black box)

Le pentester n'a aucune information prealable — ni code source, ni comptes, ni documentation. Il part de zero, exactement comme un attaquant externe. Ce type de test est ideal pour evaluer votre surface d'attaque visible depuis Internet, mais il peut passer a cote de vulnerabilites internes.

Pentest boite grise (grey box)

Le pentester dispose d'un acces utilisateur standard (identifiants, documentation API). C'est l'approche la plus courante pour un pentest d'application web : elle simule un attaquant qui a deja un compte — ce qui correspond a la majorite des scenarios reels. Le rapport qualite-couverture-prix est optimal.

Pentest boite blanche (white box)

Le pentester a acces a tout : code source, architecture, comptes administrateurs. Cette approche maximise la couverture et permet de trouver des vulnerabilites profondes (logique metier, gestion des sessions, cryptographie). Elle est plus couteuse mais plus exhaustive.

| Critere | Boite noire | Boite grise | Boite blanche |

|---|---|---|---|

| Informations fournies | Aucune | Acces utilisateur | Code source + admin |

| Realisme de l'attaque | Tres eleve | Eleve | Modere |

| Couverture | Surface externe | Bonne | Maximale |

| Duree | Moyenne | Moyenne | Longue |

| Cout | Moyen | Moyen | Eleve |

| Ideal pour | Surface d'attaque externe | Applications web (SaaS) | Systemes critiques |

Les 5 phases d'un test d'intrusion

Tout pentest professionnel suit une methodologie structuree. Voici les cinq phases standards, conformes aux referentiels OWASP et PTES.

1. Reconnaissance

Le pentester collecte un maximum d'informations sur la cible : noms de domaine, sous-domaines, technologies utilisees, employes (pour le social engineering), endpoints API exposes. Cette phase est passive — aucune interaction directe avec le systeme. Elle permet de cartographier la surface d'attaque.

2. Scan et enumeration

Le pentester interagit activement avec la cible : scan de ports, detection de services, fingerprinting des technologies, enumeration des endpoints et des fonctionnalites. L'objectif est d'identifier les points d'entree potentiels et les composants vulnerables.

3. Exploitation

C'est le coeur du pentest. Le pentester tente d'exploiter les vulnerabilites identifiees pour obtenir un acces non autorise. Injection SQL, contournement d'authentification, exploitation de mauvaises configurations… Chaque tentative est documentee, qu'elle reussisse ou non.

4. Post-exploitation

Une fois un premier acces obtenu, le pentester cherche a etendre son emprise : escalade de privileges, mouvement lateral vers d'autres systemes, extraction de donnees sensibles. Cette phase revele l'impact reel d'une compromission et demontre jusqu'ou un attaquant pourrait aller.

5. Rapport et remediation

Le livrable final est un rapport detaille qui contient : un resume executif (pour la direction), la liste des vulnerabilites classees par severite (CVSS), les preuves d'exploitation (captures d'ecran, requetes, reponses), et des recommandations de remediation priorisees. Un bon rapport est actionnable — vos developpeurs doivent pouvoir corriger chaque faille immediatement.

Pentest d'application web : les failles les plus courantes

La majorite des pentests ciblent aujourd'hui des applications web (SaaS, API, portails clients). Le referentiel OWASP Top 10 recense les categories de vulnerabilites les plus critiques. Voici celles qu'un pentester trouve le plus frequemment.

Injection SQL

Un attaquant injecte du code SQL dans un champ de saisie pour lire, modifier ou supprimer des donnees en base. Impact : fuite massive de donnees, prise de controle de la base. C'est l'une des failles les plus anciennes, et pourtant encore presente dans des milliers d'applications en production.

Cross-Site Scripting (XSS)

Un attaquant injecte du code JavaScript malveillant qui s'execute dans le navigateur des autres utilisateurs. Impact : vol de cookies de session, redirection vers des sites de phishing, defacement. Les XSS stockees sont particulierement dangereuses car elles affectent tous les visiteurs d'une page.

Broken Authentication

Mecanismes d'authentification defaillants : mots de passe faibles autorises, absence de rate-limiting sur le login, tokens de session previsibles, absence de MFA. Impact : prise de controle de comptes utilisateurs, y compris les comptes administrateurs.

IDOR (Insecure Direct Object Reference)

Un utilisateur accede aux ressources d'un autre en modifiant simplement un identifiant dans l'URL ou la requete API (par exemple, changer /api/users/123/invoices en /api/users/124/invoices). Impact : acces non autorise a des donnees sensibles. Cette faille est extremement courante dans les API REST.

SSRF (Server-Side Request Forgery)

L'attaquant force le serveur a effectuer des requetes vers des ressources internes normalement inaccessibles (metadata cloud, services internes, bases de donnees). Impact : acces a l'infrastructure interne, vol de credentials AWS/GCP. Particulierement critique dans les environnements cloud.

Pour aller plus loin sur la securisation de votre application, consultez notre guide sur l'audit cybersecurite d'une application web.

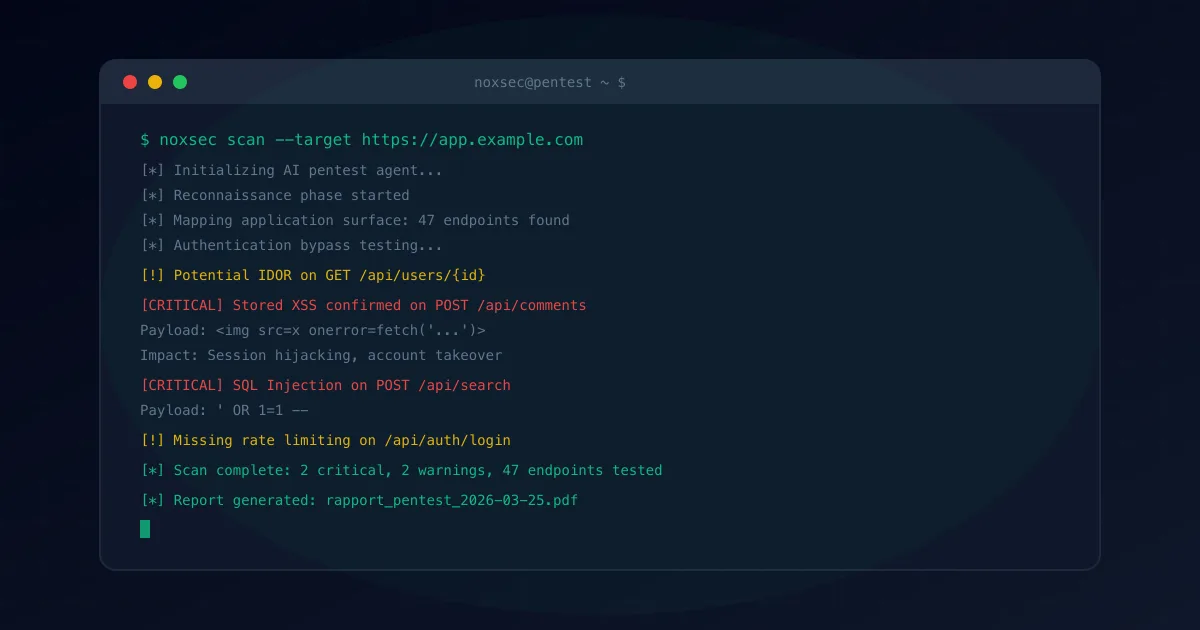

Pentest automatise vs pentest manuel

Deux approches coexistent, chacune avec ses forces.

Le pentest manuel excelle dans la decouverte de failles de logique metier, les enchainements de vulnerabilites complexes et les scenarios d'attaque creatifs. C'est le gold standard, mais il est couteux (plusieurs milliers d'euros) et lent (2 a 4 semaines de delai).

Le pentest automatise couvre rapidement une large surface d'attaque, detecte les vulnerabilites connues (injections, XSS, misconfigurations) en quelques heures et coute une fraction du prix. Sa limite : il manque de creativite face aux failles de logique metier.

L'approche la plus efficace aujourd'hui combine les deux. Un pentest assiste par IA utilise l'automatisation pour la couverture et la vitesse, tout en appliquant des heuristiques intelligentes qui imitent le raisonnement d'un pentester humain. Le resultat : une couverture large, un rapport avec preuves d'exploitation, et un cout accessible.

Nous detaillons cette comparaison dans notre article dedie : pentest automatise vs pentest manuel.

Combien coute un pentest ?

Le budget est souvent le premier frein. Voici les ordres de grandeur pour un pentest d'application web en 2026.

- Pentest manuel traditionnel (cabinet specialise) : 5 000 a 20 000 EUR et plus selon la complexite de l'application, le nombre de roles utilisateurs, et la profondeur du test. Delai : 2 a 6 semaines.

- Pentest automatise / assiste par IA : a partir de 299 EUR. Rapport livre sous 48h. C'est l'approche que propose Noxsec, pensee pour les startups et PME qui veulent un premier audit serieux sans exploser leur budget.

- Bug bounty : cout variable (vous payez par vulnerabilite trouvee). Adapte en complement d'un pentest, pas en remplacement.

Les facteurs qui influencent le prix : la taille de l'application (nombre de pages, endpoints API), le nombre de roles et niveaux d'acces, le type de pentest (boite noire, grise, blanche), les exigences de conformite, et le niveau de detail attendu dans le rapport.

Comment choisir un prestataire de pentest ?

Tous les prestataires ne se valent pas. Voici les criteres a evaluer avant de signer.

Certifications et expertise

Les certifications reconnues dans le domaine sont l'OSCP (Offensive Security Certified Professional), le CEH (Certified Ethical Hacker) et le GPEN (GIAC Penetration Tester). Elles garantissent un socle de competences techniques. Verifiez aussi l'experience du prestataire sur des applications similaires a la votre (SaaS, API REST, single-page apps).

Methodologie

Un prestataire serieux suit une methodologie reconnue : OWASP Testing Guide pour les applications web, PTES (Penetration Testing Execution Standard) pour la demarche globale. Demandez le cadre methodologique utilise — si la reponse est vague, passez votre chemin.

Qualite du rapport

Le rapport est le livrable principal. Exigez un exemple anonymise avant de vous engager. Un bon rapport contient : un resume executif lisible par un non-technique, des vulnerabilites classees par severite (CVSS), des preuves d'exploitation concretes, et des recommandations de remediation avec un niveau de priorite.

Reactivite et accompagnement

Les meilleures prestations incluent un echange post-rapport pour repondre aux questions de votre equipe technique et valider que les corrections sont effectives.

Si vous cherchez un audit rapide, abordable et structure pour votre application web, Noxsec est concu exactement pour ca : un pentest IA avec rapport complet, preuves d'exploitation et recommandations actionnables, livre sous 48h.

Conclusion

Un pentest n'est pas un luxe reserve aux grandes entreprises. C'est une demarche concrete pour identifier et corriger les failles de securite de votre application avant qu'elles ne soient exploitees. Que vous choisissiez un test d'intrusion manuel, automatise ou assiste par IA, l'essentiel est de commencer — chaque semaine sans audit est une semaine ou vos utilisateurs sont potentiellement exposes.

Commencez par definir le perimetre (quelle application, quel type de pentest), fixez un budget realiste, et choisissez un prestataire dont la methodologie et les rapports vous inspirent confiance. La securite n'est pas un etat — c'est un processus continu.

Testez la sécurité de votre application

Pentest IA automatisé, rapport complet avec preuves d'exploitation livré sous 48h. À partir de 299€.

Commander un audit →