Audit cybersécurité : comment sécuriser votre application web

Vous livrez des features toutes les semaines. Votre application grossit, votre base utilisateurs aussi. Mais quand avez-vous vérifié pour la dernière fois que votre application ne contenait pas de faille de sécurité exploitable en quelques minutes par un attaquant ?

Un audit cybersécurité n'est pas un luxe réservé aux grands groupes. C'est une étape critique pour toute entreprise qui expose une application web à ses clients, partenaires ou collaborateurs. Et plus vous attendez, plus le risque augmente.

Ce guide détaille la méthodologie complète d'un audit de sécurité informatique appliqué aux applications web : les étapes, les points critiques à vérifier, et les options pour le réaliser — que vous soyez une startup en pré-seed ou une scale-up en pleine croissance.

Qu'est-ce qu'un audit de sécurité informatique ?

Un audit de sécurité informatique est une évaluation méthodique et structurée de la posture de sécurité d'un système d'information. Appliqué à une application web, il vise à identifier les vulnérabilités techniques, les erreurs de configuration et les failles de logique métier qui pourraient être exploitées par un attaquant.

L'objectif est clair : dresser un état des lieux factuel de votre niveau de sécurité et fournir un plan d'action priorisé pour corriger les failles avant qu'elles ne soient exploitées.

Audit cybersécurité, pentest, scan de vulnérabilités : quelles différences ?

Ces trois approches sont complémentaires mais distinctes :

| Approche | Objectif | Profondeur | Quand l'utiliser |

|---|---|---|---|

| Scan de vulnérabilités | Détection automatique de failles connues | Surface | Monitoring continu |

| Pentest | Exploitation réelle des failles | Profonde | Validation avant mise en production |

| Audit cybersécurité | Évaluation globale (technique + organisationnelle) | Large | État des lieux complet |

Un audit de sécurité complet inclut généralement un test d'intrusion (pentest) mais va au-delà : il couvre aussi la configuration de l'infrastructure, la qualité du code, la gestion des accès, et parfois les processus organisationnels.

Le périmètre d'un audit cybersécurité

Un audit sérieux couvre quatre dimensions :

- Infrastructure — serveurs, réseau, cloud, DNS, certificats TLS

- Code applicatif — backend, frontend, API, gestion des sessions

- Configuration — headers HTTP, CORS, CSP, droits d'accès, secrets

- Logique métier — workflows de paiement, gestion des rôles, escalade de privilèges

Pourquoi réaliser un audit cybersécurité de votre application ?

Les chiffres qui parlent

Selon le rapport IBM Cost of a Data Breach 2025, le coût moyen d'une violation de données atteint 4,88 millions de dollars au niveau mondial. Le délai moyen pour détecter une brèche ? 194 jours. Près de 6 mois pendant lesquels un attaquant a accès à vos systèmes.

Pour les startups et PME, les conséquences sont souvent fatales : perte de clients, atteinte à la réputation, sanctions réglementaires, et dans certains cas, fermeture pure et simple.

Conformité réglementaire

Le cadre réglementaire se durcit chaque année :

- RGPD — obligation de protéger les données personnelles, avec des amendes allant jusqu'à 4% du CA mondial

- NIS2 — la directive européenne élargit les obligations de cybersécurité à un nombre croissant de secteurs depuis 2024

- SOC 2 — indispensable pour vendre à des entreprises américaines ou des grands comptes

Un audit sécurité site web régulier est souvent une condition préalable pour obtenir ou maintenir ces certifications.

Confiance des clients et investisseurs

En B2B, les questionnaires de sécurité sont devenus la norme. Vos prospects vous demanderont la date de votre dernier audit, les certifications obtenues, et les mesures de protection en place. Sans réponse convaincante, le deal ne se fait pas.

Côté investisseurs, un audit cybersécurité avant une levée de fonds permet d'anticiper les due diligences et de montrer une maturité technique qui rassure.

La culture "move fast" laisse des failles

Les équipes tech qui livrent vite — et c'est une qualité — accumulent de la dette de sécurité. Un endpoint d'API sans rate limiting ici, un IDOR sur un accès fichier là, une dépendance avec une CVE critique qu'on n'a jamais patchée. Ces petites négligences s'accumulent et créent une surface d'attaque conséquente.

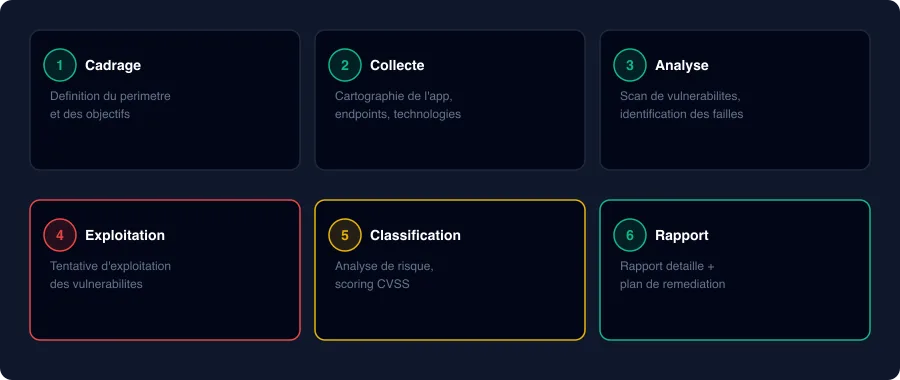

Les 6 étapes d'un audit de sécurité d'application web

1. Cadrage et périmètre

Avant de lancer un test de vulnérabilité, il faut définir précisément ce qui sera audité : quelles applications, quels environnements (staging, production), quelles fonctionnalités prioritaires. C'est aussi le moment de clarifier les contraintes : fenêtres de test, données sensibles à ne pas toucher, comptes de test.

Un cadrage bien fait évite 80% des problèmes en cours d'audit. Définissez le périmètre par écrit, avec l'accord de toutes les parties prenantes.

2. Collecte d'informations

Cette phase de reconnaissance cartographie la surface d'attaque. L'auditeur identifie les technologies utilisées (framework, serveur, CDN), les points d'entrée (endpoints API, formulaires, uploads), les sous-domaines, et toute information exposée publiquement (messages d'erreur, headers révélateurs, fichiers accessibles).

En mode boîte noire, cette étape simule ce qu'un attaquant verrait de l'extérieur. En boîte grise ou blanche, on y ajoute la documentation interne, le code source et les schémas d'architecture.

3. Analyse des vulnérabilités

Combinaison de scans automatisés et d'analyse manuelle. Les outils automatisés (Burp Suite, Nuclei, OWASP ZAP) détectent les vulnérabilités connues. L'analyse manuelle identifie les failles de logique métier que les scanners ne voient pas : mauvaise gestion des états, contournement de workflows de paiement, escalade de privilèges via des edge cases.

4. Tests d'exploitation

Chaque vulnérabilité identifiée est testée pour confirmer qu'elle est réellement exploitable. C'est la différence entre un rapport théorique et un rapport actionnable. L'auditeur documente le scénario d'exploitation, l'impact concret (exfiltration de données, prise de contrôle de compte, déni de service) et les preuves associées.

5. Analyse de risque et classification

Les vulnérabilités confirmées sont classifiées selon leur sévérité (critique, haute, moyenne, faible) en croisant deux facteurs : la probabilité d'exploitation (complexité technique, prérequis d'accès) et l'impact métier (données concernées, conséquences financières, atteinte à la réputation).

Le standard CVSS (Common Vulnerability Scoring System) est la référence, mais un bon audit contextualise toujours le score en fonction de votre environnement spécifique.

6. Rapport et plan de remédiation

Le livrable final comprend un résumé exécutif (pour la direction), un rapport technique détaillé (pour les développeurs) et un plan de remédiation priorisé. Chaque vulnérabilité est accompagnée de recommandations concrètes : extrait de code corrigé, configuration à modifier, dépendance à mettre à jour.

Un bon rapport ne se contente pas de lister des failles — il donne les clés pour les corriger efficacement.

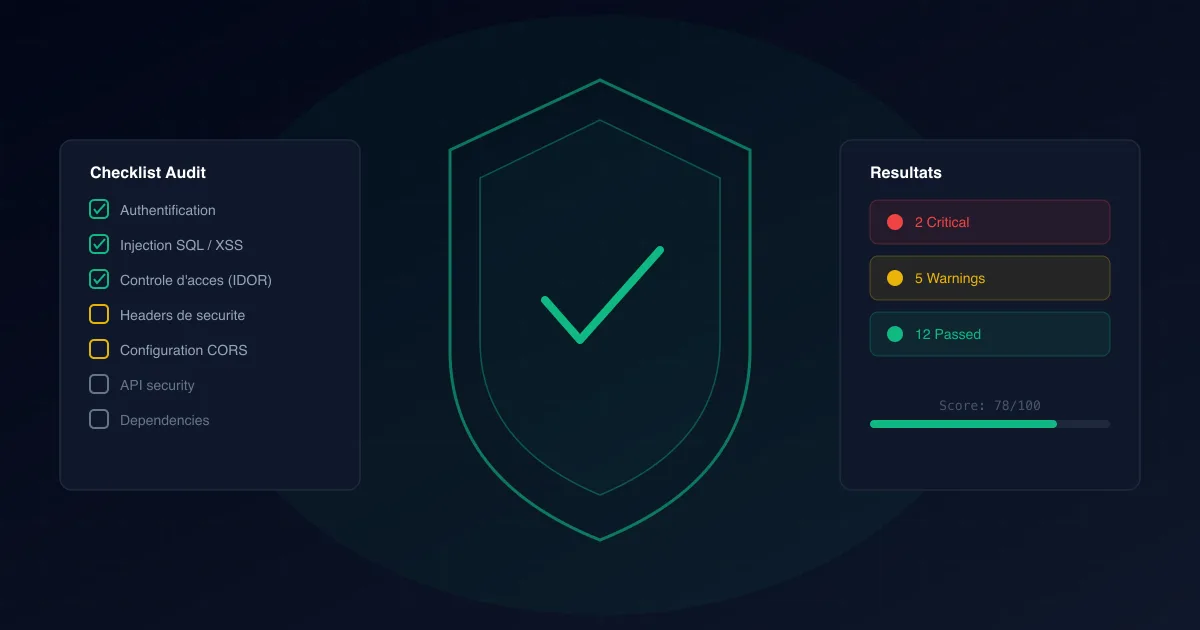

Checklist : les points critiques d'un audit sécurité site web

Voici les domaines qu'un audit de sécurité complet doit couvrir sur une application web :

Authentification et gestion des sessions

- Politique de mots de passe robuste (longueur, complexité, stockage hashé avec bcrypt/argon2)

- Protection contre le brute force (rate limiting, captcha, lockout progressif)

- Gestion des sessions (expiration, invalidation au logout, rotation des tokens)

- Implémentation MFA (si applicable)

- Sécurité du flux de réinitialisation de mot de passe

Validation des entrées

- Protection contre les injections SQL (requêtes paramétrées, ORM)

- Protection XSS (échappement systématique, Content Security Policy)

- Protection CSRF (tokens anti-CSRF, SameSite cookies)

- Validation côté serveur de toutes les entrées (types, longueurs, formats)

- Upload de fichiers sécurisé (validation MIME, sandbox, limites de taille)

Autorisation et contrôle d'accès

- Vérification des IDOR (Insecure Direct Object Reference) sur chaque endpoint

- Séparation des rôles et permissions (RBAC ou ABAC)

- Contrôle d'accès côté serveur (pas uniquement côté client)

- Protection des endpoints d'administration

Configuration serveur

- Headers de sécurité HTTP (

Strict-Transport-Security,X-Content-Type-Options,X-Frame-Options,Content-Security-Policy) - HTTPS partout avec redirection automatique

- Configuration CORS restrictive

- Désactivation des informations de version (serveur, framework)

- Chiffrement des données au repos et en transit

Gestion des erreurs et logging

- Messages d'erreur génériques en production (pas de stack traces)

- Logging des événements de sécurité (tentatives d'authentification, accès refusés)

- Absence de données sensibles dans les logs

- Mécanisme d'alerte sur les événements critiques

Sécurité des API

- Authentification sur tous les endpoints (JWT, OAuth2, API keys)

- Rate limiting et throttling

- Validation des schémas de requête et de réponse

- Versioning et dépréciation propre

- Documentation à jour (et non exposée publiquement si interne)

Dépendances et supply chain

- Audit des dépendances (

npm audit,pip audit, Snyk, Dependabot) - Absence de dépendances avec des CVE critiques non patchées

- Lockfiles à jour et vérifiés

- Intégrité des packages (vérification des checksums)

Audit cybersécurité : le faire soi-même ou déléguer ?

Trois options s'offrent à vous. Chacune a ses avantages et ses limites, et le bon choix dépend de votre contexte, de votre budget et de votre niveau de maturité en sécurité.

L'audit interne

Si vous avez un développeur senior avec des compétences en sécurité, un audit interne peut être un bon point de départ. Il connaît le codebase, comprend la logique métier, et peut identifier rapidement les zones à risque.

Avantages : coût réduit, exécution rapide, connaissance approfondie du contexte applicatif.

Limites : biais cognitifs (on ne voit pas ses propres erreurs), manque de méthodologie formelle, pas de valeur probante pour un tiers (client, investisseur, régulateur). Un développeur qui audite son propre code a tendance à reproduire les mêmes angles morts.

Le cabinet de conseil en cybersécurité

L'approche traditionnelle : vous mandatez un cabinet spécialisé qui dépêche un ou plusieurs consultants pour un audit complet. Expertise certifiée (OSCP, CEH), méthodologie éprouvée, rapport avec valeur légale.

Avantages : expertise reconnue, indépendance, rapport utilisable pour la conformité.

Limites : coût élevé (5 000 à 20 000 euros pour un audit d'application web), délais longs (2 à 6 semaines entre le kick-off et le rapport final), rapports parfois génériques qui ne tiennent pas compte de votre stack spécifique. Pour une startup qui itère vite, attendre un mois pour un rapport est souvent incompatible avec le rythme de développement.

L'audit automatisé par IA

Une troisième voie émerge : des plateformes qui combinent automatisation intelligente et analyse par IA pour réaliser un audit de sécurité en une fraction du temps et du coût d'un cabinet traditionnel.

Avantages : rapidité d'exécution (résultats sous 48h), coût accessible (à partir de 299 euros), pas de biais humain, couverture large et systématique, rapports avec preuves d'exploitation concrètes.

Limites : moins adapté aux audits organisationnels complexes, nécessite une validation humaine pour les failles de logique métier les plus subtiles.

C'est l'approche que nous proposons chez Noxsec : un audit de sécurité complet de votre application web, avec un rapport détaillé incluant les preuves d'exploitation, livré sous 48 heures.

Quand réaliser un audit de sécurité ?

Un audit cybersécurité n'est pas un événement ponctuel — c'est une pratique récurrente qui doit s'intégrer dans votre cycle de développement. Voici les moments clés :

- Avant une mise en production — vous ne lancez pas sans tester la sécurité, de la même manière que vous ne lancez pas sans tester les fonctionnalités

- Après une fonctionnalité majeure — nouveau système de paiement, nouvel espace utilisateur, nouvelle API publique : chaque ajout significatif modifie la surface d'attaque

- De manière régulière — trimestriel pour les applications critiques, annuel au minimum. Les nouvelles vulnérabilités sont découvertes en permanence

- Après un incident de sécurité — pour comprendre le vecteur d'attaque, vérifier qu'il est corrigé, et s'assurer qu'il n'y a pas d'autres failles similaires

- Avant une levée de fonds ou une certification — les investisseurs et auditeurs de conformité (SOC 2, ISO 27001) exigeront un rapport de test de vulnérabilité récent

La sécurité n'est pas un état — c'est un processus. Un audit réalisé il y a 12 mois ne garantit rien aujourd'hui.

Conclusion

Un audit de sécurité de votre application web n'est pas optionnel. C'est un investissement qui protège vos utilisateurs, votre réputation et votre business. Que vous choisissiez de le faire en interne, via un cabinet, ou avec un outil automatisé, l'essentiel est de le faire — et de le faire régulièrement.

Les failles de sécurité ne sont pas une question de "si" mais de "quand". La seule variable que vous contrôlez, c'est si vous les découvrez avant ou après un attaquant.

Testez la sécurité de votre application

Pentest IA automatisé, rapport complet avec preuves d'exploitation livré sous 48h. À partir de 299€.

Commander un audit →